0

Cyberwatch

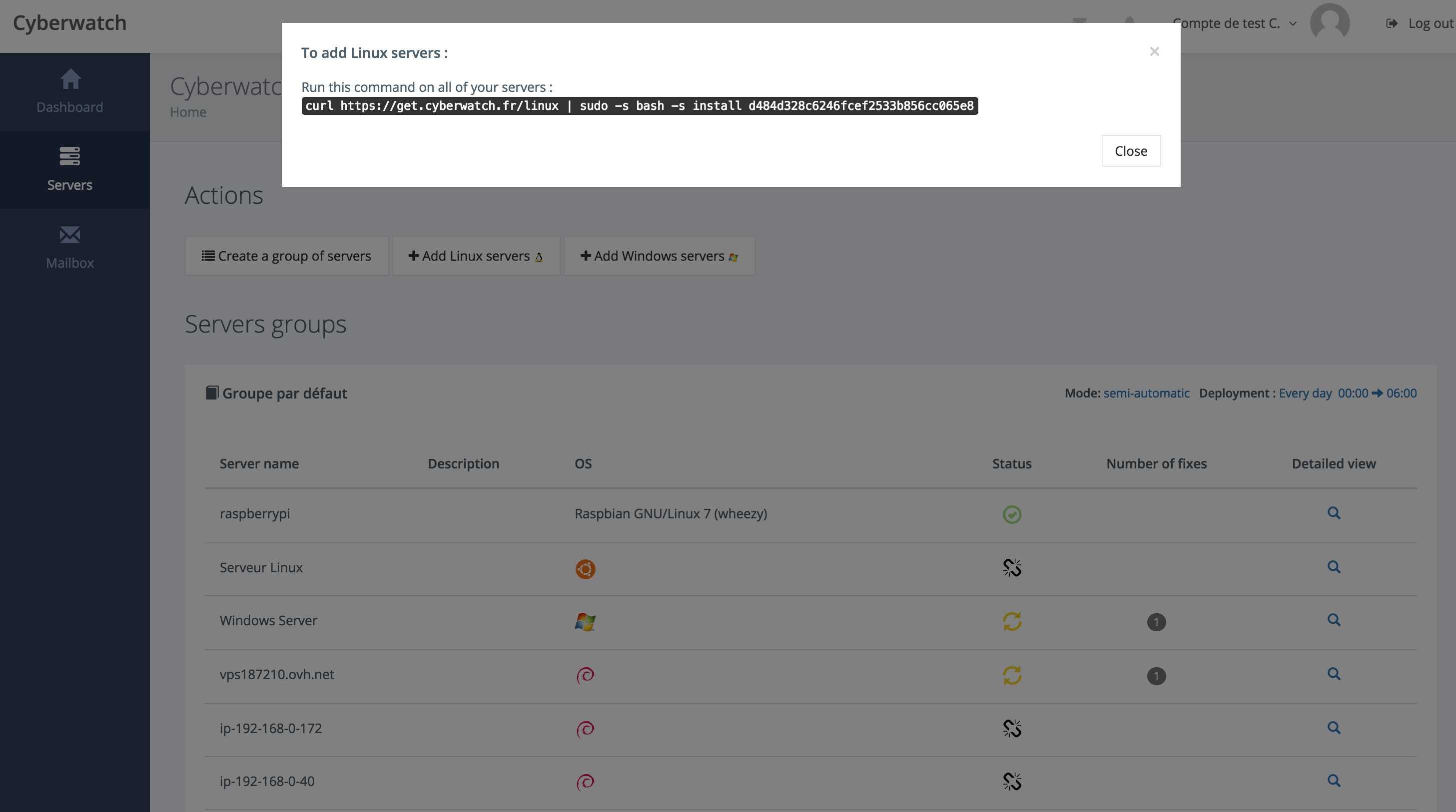

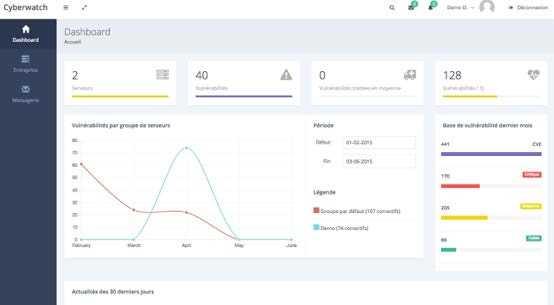

ITの脆弱性からサーバーを保護します。Cyberwatchは脆弱性を検出し、適切なセキュリティ修正を自動的に展開します。

Cyberwatchは、自動化された最初のIT脆弱性修正プログラムです。毎年8000以上の脆弱性が発見されています。ハッカーはそれらを使用してあなたを攻撃します。Cyberwatchは自動的にそれらを修正します。独自の技術により、サーバーの脆弱性が当局によって公開されるとすぐに自動的に検出および修正されるため、ハッカーに対する継続的でシンプルかつ安価な防御の恩恵を受けることができます。

ウェブサイト:

https://www.cyberwatch.fr/enカテゴリー

MacのCyberwatchの代替

214

ZenMate

ZenMateは、VPNソリューションを提供する使いやすいブラウザプラグインです。すべてのブラウザトラフィックを暗号化し、ZenMateクラウドを介してルーティングすることで、安全で...

18

7

5

Immunity CANVAS

ImmunityのCANVASは、何百ものエクスプロイト、自動化されたエクスプロイトシステム、および包括的で信頼性の高いエクスプロイト開発フレームワークを侵入テスターに提供します...

3

1

Beacon (AWS Cloud Security on Slack)

Slackを介して、AWSエコシステムのセキュリティ脆弱性を定期的にスキャンします。Beaconでは、自動スキャンとオンデマンドスキャンを実行し、Slack内から結果を投稿することにより、AWSエコシステムをセキュリティの脆弱性から保護できます。

1

1

1

Dependency-Check

Dependency-Checkは、プロジェクトの依存関係を特定し、既知の公開された脆弱性があるかどうかを確認するユーティリティです。現在、Javaおよび。

1

Password Crypt

OWASP標準で暗号化および認定されたデンマーク語と英語の無料のパスワードマネージャー。第3部のセキュリティ機関によるレビュー。データは軍事レベルで暗号化されます。

1

0

Shell Control Box

Shell Control Boxは、リモートITシステムへの特権アクセスを制御し、検索可能な映画のような監査証跡にアクティビティを記録し、悪意のあるアクションを防止するユーザー監視アプライアンスです。

0

Authentic8 Silo

Authentic8は、ブラウザをサービスとして提供することにより、クラウドを制御します。ユーザーをマルウェアから隔離し、Webアプリケーションの制御を提供します。